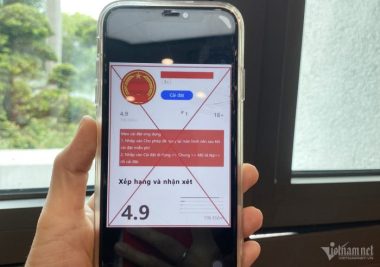

Sau khi người dùng bị lừa cài ứng dụng giả mạo cung cấp dịch vụ công như Cổng dịch vụ công quốc gia hay Thuế điện tử, kẻ lừa đảo sẽ theo dõi và lấy dữ liệu từ xa, từ đó đánh cắp tài sản của nạn nhân.

Chiêu lừa không mới nhưng hiệu quả

Tổng cục Thuế mới đây đã có cảnh báo đến cộng đồng doanh nghiệp và người nộp thuế về thủ đoạn lừa đảo, sử dụng app giả mạo ứng dụng của cơ quan thuế để đánh cắp thông tin, tiền của người dân, doanh nghiệp.

“Một số đối tượng giả danh công chức thuế gọi điện cho người dân hướng dẫn truy cập vào đường link “gdtgov.cfd” tải app giả mạo Tổng cục Thuế để cập nhật căn cước công dân vào hồ sơ đăng ký kinh doanh. Có trường hợp các đối tượng giả danh cơ quan thuế để yêu cầu nộp thuế thu nhập cá nhân…”, cảnh báo của Tổng cục Thuế nêu.

Trước đó, vào đầu tháng 7, Cục An toàn thông tin, Bộ TT&TT đã chia sẻ với báo chí về việc phát hiện chiến dịch lừa người dân cài các ứng dụng giả mạo app của Chính phủ, Tổng cục Thuế. Tại thời điểm đó, trao đổi với PV VietNamNet, Giám đốc Kỹ thuật Công ty NCS Vũ Ngọc Sơn đã cho biết, quá trình hỗ trợ các cơ quan, tổ chức, NCS nhận thấy số người dùng bị chiếm đoạt tài khoản ngân hàng do tải và cài phần mềm giả mạo có sự gia tăng, dù hình thức lừa đảo này không mới.

Cơ quan chức năng khuyến nghị người dân nâng cao cảnh giác để tránh trở thành nạn nhân của chiến dịch lừa đảo sử dụng app giả mạo.

Ngày 21/7, Công ty An ninh mạng Viettel (Viettel Cyber Security – VCS) đã thông tin kết quả nghiên cứu chuyên sâu về chiến dịch tấn công lừa đảo có chủ đích sử dụng ứng dụng giả mạo tại Việt Nam. Theo doanh nghiệp an toàn thông tin mạng này, dấu hiệu đầu tiên của chiến dịch được phát hiện từ khoảng tháng 4/2023, với website giả mạo có tên miền của 1 cơ quan chức năng nhắm tới người dùng thiết bị di động, app “signed10336c.apk” được mời tải trên trang cũng là ứng dụng giả mạo.

Khi đó, hệ thống Viettel Threat Intelligence của VCS cũng đã ghi nhận các trường hợp nạn nhân bị lừa đảo bằng website – app giả mạo cơ quan thuế. Các app giả mạo ứng dụng dịch vụ công như Cổng dịch vụ công quốc gia, Sức khỏe điện tử sau đó tiếp tục được hệ thống phát hiện.

Nhiều ứng dụng giả mạo các app cung cấp dịch vụ công đã được các đối tượng tạo lập để lừa người dùng.

Các chuyên gia nhận định, trong chiến dịch lừa đảo có chủ đích nhắm vào người dùng tại Việt Nam, 2 hình thức lừa đảo là giả mạo cán bộ, cơ quan chức năng và cài đặt ứng dụng giả mạo độc hại trên thiết bị của người dùng đã được sử dụng kết hợp. Đây không phải là những hình thức lừa đảo mới, song vẫn rất hiệu quả.

“Một phần do quá trình chuyển đổi số, người dân cần cập nhật thông tin lên các nền tảng số, các đối tượng có thể lợi dụng điều này để xây dựng các kịch bản lừa đảo. Mặt khác, hiện vẫn còn nhiều người dân chưa nâng cao nhận thức về an toàn thông tin và bảo vệ dữ liệu cá nhân trên không gian mạng, từ đó tạo điều kiện cho các nhóm lừa đảo thực hiện hành vi tội phạm”, chuyên gia VCS phân tích.

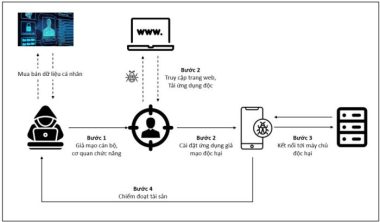

Sơ đồ các bước được đối tượng lừa đảo thực hiện để chiếm đoạt thông tin, tiền của người dân.

Bốn bước chính trong kịch bản lừa đảo được các nhóm đối tượng sử dụng gồm: Mạo danh cán bộ, viên chức cơ quan nhà nước yêu cầu nạn nhân hợp tác phục vụ công việc; hướng dẫn nạn nhân tải và cài đặt ứng dụng giả mạo; ứng dụng giả mạo kết nối và nhận lệnh từ máy chủ của nhóm tấn công; nhóm tấn công có thể theo dõi, đánh cắp từ xa dữ liệu trên thiết bị người dùng và từ đó dễ dàng chiếm đoạt tài sản của nạn nhân.

Chiến dịch lừa đảo dùng tới hơn 400 tên miền và 10 địa chỉ IP

Qua phân tích ứng dụng giả mạo “signed10336c.apk”, các chuyên gia VCS thấy rằng, app giả mạo được thiết kế tinh vi, dùng nhiều kỹ thuật che giấu, mã hoá, và sử dụng các phần mềm bên thứ 3 để xây dựng kết nối an toàn. Quá trình phân tích cũng cho thấy ứng dụng được phát triển qua nhiều phiên bản, chứng tỏ nhóm tấn công là những người có trình độ, am hiểu cả về quá trình xây dựng ứng dụng, lẫn việc tập trung thu thập thông tin, phân tích các ứng dụng ngân hàng, ví tiền điện tử trong máy người dùng để thực hiện hành vi tội phạm.

Đáng chú ý, danh sách tên các ứng dụng mà app giả mạo tập trung đánh cắp thông tin có liên quan đến tên của một số ứng dụng ngân hàng và ví tiền điện tử. “Trong mã nguồn của ứng dụng giả mạo, có tên các ứng dụng ngân hàng của nhiều nước, cho thấy có khả năng đây là chiến dịch nhắm tới người dùng ở nhiều quốc gia, trong đó có Việt Nam”, chuyên gia VCS thông tin.

Về hạ tầng phát tán ứng dụng giả mạo, nghiên cứu mới của VCS cho thấy, các trang phát tán app giả mạo thường có tên miền đuôi “.lol”, “.one”. Dựa vào các dấu hiệu nhận biết, hệ thống Viettel Threat Intelligence đã mở rộng điều tra và thu thập được hơn 400 tên miền và 10 địa chỉ IP liên quan đến chiến dịch tấn công lừa đảo sử dụng app giả mạo.

Trong đó, có những tên miền được đăng ký từ tháng 10/2022, các tên miền trong chiến dịch tấn công vào người dùng Việt Nam được đăng ký từ tháng 4/2023. Điều này cho thấy đây là một chiến dịch dài. Với mỗi giai đoạn của chiến dịch, nhóm tấn công tập trung vào một quốc gia nhất định, lên kịch bản lừa đảo, tìm hiểu ứng dụng ngân hàng của nước đó.

Để tránh trở thành nạn nhân của chiến dịch lừa đảo sử dụng app giả mạo, các chuyên gia khuyến cáo người dùng cần nâng cao cảnh giác trước các cuộc gọi lạ, tin nhắn có liên quan tới cán bộ, cơ quan chức năng. Không làm việc, không cung cấp thông tin cá nhân và cũng không làm theo các yêu cầu thông qua điện thoại. Đồng thời, liên hệ với các cơ quan chức năng, có thẩm quyền để xác minh về người gọi điện.

Người dùng cũng không nên truy cập, tải và cài đặt các ứng dụng trên điện thoại qua các đường dẫn hoặc những kênh không chính thống. Chỉ truy cập, tải và cài đặt ứng dụng chính thức thông qua Google Play và Apple Store, kiểm tra thông tin tác giả (nhà phát triển). Ngoài ra, khi phát hiện các website đảo, ứng dụng giả mạo, cần thông báo ngay với các cơ quan chức năng và cảnh báo mọi người xung quanh.

Nguồn: vietnamnet